Atualmente as ameaças cibernéticas estão em constante evolução e cada vez mais sofisticadas, as organizações devem adotar abordagens proativas para garantir a segurança de seus sistemas. O Gerenciamento Contínuo de Exposição a Ameaças (CTEM) é uma metodologia inovadora para enfrentar este desafio, ele permite que as empresas identifiquem, avaliem e mitigem continuamente riscos de segurança cibernética em tempo real.

O CTEM é uma abordagem de segurança cibernética que se concentra na identificação e gerenciamento contínuo de riscos de exposição a ameaças em ambientes de TI. Ele envolve a monitorização constante de sistemas, redes e dados em busca de vulnerabilidades, anomalias e atividades suspeitas, a fim de mitigar proativamente potenciais ameaças à segurança cibernética.

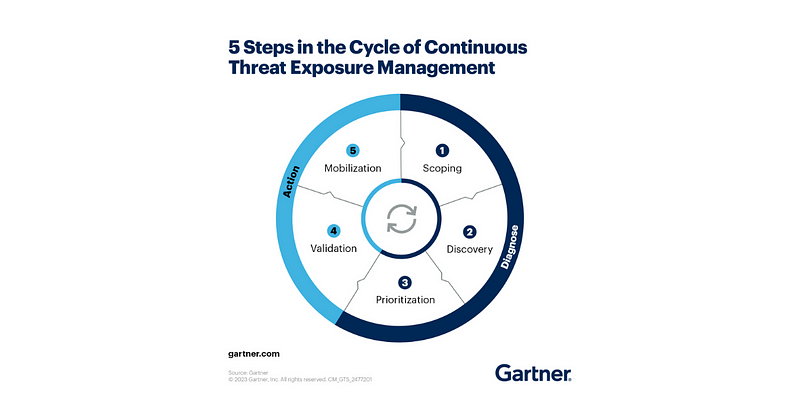

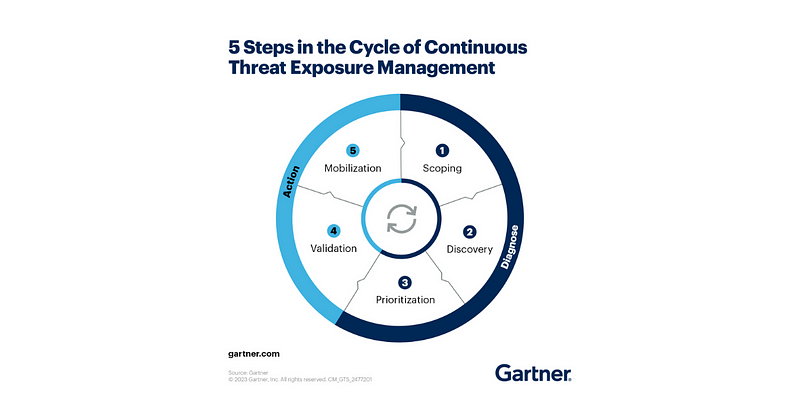

Como o CTEM funciona?

O CTEM é baseado em um ciclo de vida contínuo de quatro etapas:

1. Descoberta e Inventario: Identificação de todos os ativos de TI, incluindo dispositivos, aplicativos e dados, para criar uma visão abrangente do ambiente de TI da organização.

2. Monitoramento Contínuo: Monitoramento constante de sistemas e redes para detectar possíveis ameaças, como atividades maliciosas, comportamento anômalo e vulnerabilidades de segurança.

3. Análise de Risco e Avaliação: Avaliação contínua dos riscos de segurança cibernética associados aos ativos de TI identificados, levando em consideração a probabilidade e o impacto de possíveis incidentes de segurança.

4. Mitigação e Resposta: Implementação de medidas proativas para mitigar riscos identificados e responder rapidamente a incidentes de segurança quando ocorrerem.

Benefícios

O CTEM oferece uma série de benefícios para as organizações:

1. Visibilidade e Consciência Situacional: Proporciona uma visão em tempo real do ambiente de segurança cibernética da organização, permitindo uma resposta mais rápida e eficaz a possíveis ameaças.

2. Resposta Mais Rápida a Ameaças: Ao identificar e responder rapidamente a incidentes de segurança, o CTEM ajuda a minimizar o impacto e os danos causados por ataques cibernéticos.

3. Redução de Riscos e Custos: A abordagem proativa ajuda a reduzir o risco de exposição a ameaças cibernéticas, o que pode resultar em menores custos associados a violações de dados e perda de reputação.

4. Conformidade Regulatória: Ajuda as organizações a cumprir requisitos regulatórios e padrões de segurança cibernética, garantindo que estejam em conformidade com as leis e regulamentos aplicáveis.

Concentrando na identificação e gerenciamento contínuo de riscos de exposição a ameaças em ambientes de TI o CTEM tem uma grande importância em mitigar proativamente potenciais ameaças à segurança cibernética.

Você consegue ler o Gartner Exposure Management Report de 2022 por meio deste link.